Kategorien

Neueste Beiträge

Verschlüsselungsverfahren beim E-Mail-Versand und -Empfang

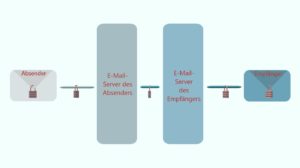

Beim E-Mail-Verkehr besteht immer das Risiko, dass unbefugte Dritte Zugriff auf personenbezogene Daten erlangen, E-Mails umleiten oder mitlesen usw. Um dem Eintreffen dieser Risiken entgegenzuwirken, sollten ein Verantwortlicher geeignete Maßnahmen wie Verschlüsselungsverfahren beim E-Mail-Versand und -Empfang ergreifen. Diese erläutern wir in einem der vorangegangenen Beiträge (Link). Im Folgenden betrachten wir diese eingehender.

Hinreichende Garantien beim E-Mail-Dienstanbieter

Der Versand von E-Mails geschieht meist über entsprechende Anbieter. Diese Anbieter sind Unternehmen, die auch bei sich in der Firma technische und organisatorische Maßnahmen eingerichtet haben sollten. Wir empfehlen, diese zu überprüfen.

Sichere Anbindung eigener Systeme und Endgeräte an die Dienstanbieter

Um eine sichere Anbindung der Geräte und Systeme sicherzustellen, kann ein Verantwortlicher zum einen eine automatische Sperre einrichten, zum anderen eine Regelung zur Nutzung externer Speichermedien einführen oder das Herunterladen von Software unterbinden (um dies zu tun, ist beispielsweise ein Administratorzugang hilfreich). Ein Verantwortlicher kann aber auch VPN-Verbindungen einrichten.

TLS-Verbindungen

Bei TLS (Abkürzung von Transport Layer Security, Deutsch: Transportschichtsicherheit, auch bekannt als: Secure Sockets Layer [SSL]) handelt es sich um ein Verschlüsselungsprotokoll. Dabei bauen Client und Server im ersten Schritt eine Verbindung auf. Sie führen also eine Server- oder eine Client-Authentifizierung mit einem Zertifikat und eine Prüfung der Vertrauenswürdigkeit des Zertifikats durch. Wenn bis jetzt alles korrekt verläuft, schickt der Client dem Server eine zufällige, verschlüsselte Zahl (alternativ können auch beide Seiten ein zufälliges Geheimnis berechnen). Aus dieser geheimen Zahl oder dem Geheimnis werden alle Nachrichten entsprechend verschlüsselt. Bei TLS-Verbindungen gibt es nicht nur eine Variante, sondern verschiedene, wie z. B. SMTPS, HTTPS.

DNSSEC/DANE

DNSSEC steht für Domain Name Security System Security Extension. DNSSEC stellt eine Erweiterung des DNS-Protokolls dar und ermöglicht die digitale Signatur von DNS-Daten. Somit erstellen die Verantwortlichen bei jeder Dateisignierung ein asymmetrisches Schlüsselpaar. Das Schlüsselpaar setzt sich aus einem privaten bzw. geheimen und einem öffentlichen Schlüssel zusammen. Versendet eine Person nun eine E-Mail, Datei o. A. über das Internet, kann sie durch den Schlüssel die Legitimität dieses Objekts sicherstellen.

DANE – DNS-based Authentication of Named Entities – ist eine Erweiterung zur DNSSEC. Es verteilt und prüft automatisch das jeweilige TLS-Zertifikat, das sowohl für E-Mails als auch alle mit einer Verschlüsselung versehenen Dienste.

Ende-zu-Ende-Verschlüsselung

Bei diesem Verfahren wird jede einzelne E-Mail verschlüsselt. Die vorangegangenen Funktionsweisen verschlüsseln nur die Verbindung, also eine Transportverschlüsselung. Daher ist bei höherem Schutzbedarf der Vertraulichkeit auch die E-Mail mit (optionalem) Anhang separat zu verschlüsseln.

Bisher mussten Nutzer diesen Schlüssel aktiv selbst anfordern. Nach jüngsten Entwicklungen kann ein Sender seinen sogenannten öffentlichen Schlüssel automatisch mit jeder E-Mail versenden und sobald dieser den öffentlichen Schlüssel vom Empfänger erhält, kann er bei zukünftiger Nutzung der E-Mail-Adresse des Empfängers die E-Mail immer verschlüsselt senden.

Fazit

Die oben genannten Lösungen sind nicht die definitiven und einzigen Lösungen, aber dennoch Möglichkeiten, um die Authentizität, Integrität und Vertraulichkeit beim Datenschutz zu gewährleisten. Falls Sie in Ihrem Unternehmen Hilfe hierbei bzw. beim Datenschutz benötigen, zögern Sie nicht, uns zu kontaktieren. Gern erstellen wir Ihnen ein unverbindliches Angebot.